Nouvelle année, même tactique

Aux États-Unis seulement, le secteur de la vente au détail représente des billions de dollars de transactions chaque année, et les cybercriminels à motivation financière sont impatients d’obtenir leur part. Ils tirent parti des faiblesses des politiques de remboursement et de retour des magasins, des violations de données et des programmes de cyber-extorsion, entre autres tactiques, pour exécuter avec succès une attaque.

Avec tant d’enjeux pour les détaillants, ainsi que leurs partenaires et les consommateurs qu’ils servent, il est vital pour les équipes de sécurité et de lutte contre la fraude d’atténuer les vulnérabilités exploitables, d’empêcher les acteurs malveillants d’entrer, de réduire les risques et, finalement, de prévenir les pertes.

La bonne intelligence peut aider les détaillants à savoir à quoi s’attendre et à prendre les mesures nécessaires pour fermer les ouvertures de risque et arrêter les attaques, des rançongiciels à la fraude. La bonne nouvelle est que même si les attaques ont augmenté en 2022, les tactiques, techniques et procédures (TTP) utilisées par les acteurs de la menace restent, plus ou moins, les mêmes. En d’autres termes, les acteurs de la cyber-menace ne créent pas nécessairement de nouvelles méthodes d’attaque ; au lieu de cela, ils adaptent constamment des TTP éprouvés afin de contourner les nouvelles mesures ou technologies de sécurité.

Voici comment les menaces pesant sur le secteur de la vente au détail se sont manifestées en 2022.

Remboursement frauduleux

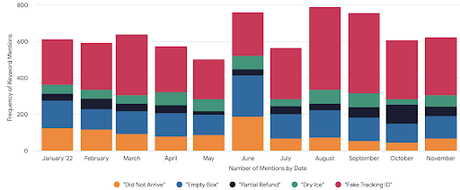

Il existe de nombreuses façons pour les pirates de tirer parti des politiques de retour des détaillants, des représentants du service client et des sociétés affiliées tierces, y compris les processeurs de paiement et les compagnies maritimes, afin de recevoir des remboursements frauduleux pour des marchandises. Au cours de l’année écoulée, les stratagèmes de fraude au remboursement observés par Flashpoint reposent sur des itérations de méthodes de fraude au remboursement déjà populaires, les adaptant pour être plus efficaces contre les mesures de sécurité des organisations.

Par rapport au rapport de fin d’année 2021 sur le secteur de la vente au détail, en 2022, il y avait près du double du nombre de mentions de tactiques populaires de fraude au remboursement dans les collections de forums de Flashpoint, indiquant la popularité croissante des tutoriels et services de remboursement frauduleux.

Selon un rapport de 2021 de la National Retail Federation (NRF), sur les 761 milliards de dollars de retours de marchandises sur l’ensemble de 2021, environ 10 % (78,4 milliards de dollars) ont été jugés frauduleux. Il a également noté que la majorité des articles retournés, frauduleux et légitimes, proviennent de commandes en ligne. En 2020, la NRF a estimé que 428 milliards de dollars de marchandises ont été retournées, et qu’environ 5,9 % (25,3 milliards de dollars) ont été jugées frauduleuses. Bien que les statistiques ne soient pas encore disponibles pour 2022, sur la base de cette tendance, il est probable que le volume et l’impact économique global des remboursements frauduleux continueront de croître aux États-Unis.

La méthode du faux identifiant de suivi (FTID)

Comme en 2021, la méthode du “faux identifiant de suivi” (FTID) était l’une des méthodes de remboursement les plus discutées et les plus annoncées observées en 2022. Les acteurs utilisent la méthode FTID pour frauder les entreprises qui exigent qu’un article défectueux ou incorrect soit retourné avant d’envoyer un remplacement ou remboursement, interférant avec les numéros d’identification de suivi de l’étiquette de retour.

Les auteurs de menaces peuvent masquer les informations personnellement identifiables (PII) sur l’étiquette de retour, comme le nom et l’adresse, de sorte que seul le code-barres soit visible. Ils attachent l’étiquette falsifiée à une boîte qui correspond au poids approximatif de l’article en question mais qui n’inclut pas réellement l’article. Dans une version d’un retour FTID réussi, l’entrepôt scannait le code-barres lors du retour de l’article, notait le poids similaire de l’envoi et l’acceptait comme un retour légitime. Dans une autre version, l’auteur de la menace modifierait l’adresse de retour afin que la boîte soit scannée par les facteurs ou les expéditeurs, mais ne soit jamais réellement renvoyée à l’entrepôt.

NR-FTID

Cette année, Flashpoint a identifié une autre itération de la méthode FTID appelée «méthode FTID non réacheminée» (NR-FTID). La majorité des discussions NR-FTID ont eu lieu sur Telegram, la première mention de cette méthode apparaissant dans les collections Flashpoint en février 2022. Cette méthode résout prétendument un problème dans lequel les colis envoyés sous une fausse étiquette d’expédition ne compromettent pas le remboursement en réacheminant accidentellement .

Fraude à la carte-cadeau

La fraude par carte-cadeau est un point d’entrée courant pour les pirates qui commettent d’autres types de fraude financière. Souvent, les cartes-cadeaux sont achetées avec des informations financières volées ou achetées via des comptes clients compromis où des informations financières sont stockées.

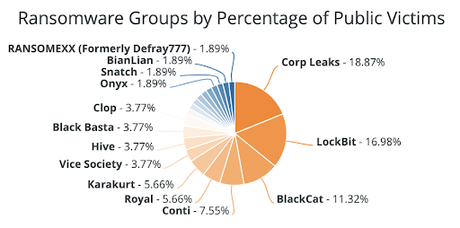

Logiciels de rançon

Depuis le début de l’année, il y a eu 53 fuites de ransomwares liés à la vente au détail dans les collections Flashpoint. Au cours de la même période en 2021, 51 fuites liées au commerce de détail ont été observées.

Des données sont divulguées si la victime a refusé de payer la rançon demandée ou n’a pas négocié de rançon avant un certain délai prédéterminé. Étant donné que les victimes sont normalement épargnées d’être démasquées sur les sites de fuite si elles se conforment aux demandes de négociation et de rançon, il est fort probable qu’un nombre beaucoup plus important de détaillants aient été touchés et ciblés par des gangs de rançongiciels cette année, mais n’ont pas été révélés publiquement.

Les États-Unis sont systématiquement le premier pays ciblé par les gangs de rançongiciels cherchant à exploiter les détaillants, ce qui peut être attribué au nombre généralement élevé de détaillants en ligne à travers le pays et à la valeur des informations sensibles stockées par ces détaillants.

En septembre 2022, Sophos a publié son «État des rançongiciels dans le commerce de détail 2022», qui a été réalisée début 2022 et a interrogé 5 600 professionnels de l’informatique, dont 422 travaillent directement dans le secteur du commerce de détail. Les répondants ont été invités à réfléchir aux incidents de cybersécurité de l’année précédente lorsqu’ils ont répondu aux questions du sondage. Le rapport a révélé que 77 % des entités de vente au détail ayant répondu ont subi une attaque de ransomware en 2021, contre 44 % en 2020. La moyenne intersectorielle des entités ayant subi une attaque de ransomware en 2021 était de 66 %.

Alors que les attaques d’extorsion uniquement contre les détaillants ont diminué cette année, passant de 12 % à 3 %, Sophos a noté que cela indique plus probablement un changement de tactique, comme le couplage de l’extorsion avec un rançongiciel, plutôt qu’un véritable écart par rapport à ce type d’attaque. Dans 99 % des cas où les données étaient chiffrées, les entreprises ont pu récupérer au moins certaines de ces données.

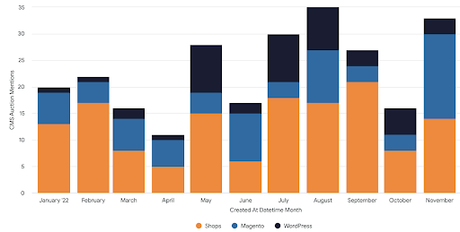

Annonces d’accès initial

L’exploitation des systèmes de gestion de contenu (CMS) et des plates-formes de commerce électronique a constitué une grande menace pour les détaillants en 2022. Conformément à la tendance des années précédentes, Flashpoint a observé la majorité de ces publicités sur le forum de piratage russe Exploit, avec un plus petit nombre sur Forum russe de haut niveau XSS.

Cette année, les analystes ont observé un vif intérêt pour la vente d’accès aux ressources Magento et WooCommerce.

Sur la base des données collectées à partir de VulnDB, depuis le début de l’année, il y a eu quatorze CVE nouvellement divulgués dans Magento qui ont un score de risque moyen de 6,71. Selon une étude publiée par Sansec en septembre 2022, les acteurs de la menace ont couramment exploité une vulnérabilité qui permet aux acteurs d’exécuter du code arbitraire. Les acteurs ont exploité au moins trois attaques différentes pour exploiter cette vulnérabilité, qui se traduisent toutes par l’injection d’un cheval de Troie d’accès à distance dans les terminaux faibles. Il semble que cette activité ait été attribuée à plusieurs groupes « Magecart ».

Par rapport à d’autres plates-formes de commerce électronique, Magento et WordPress/WooCommerce resteront probablement des cibles populaires parmi les acteurs de la menace financièrement motivés. Cela est en partie dû au volume de boutiques en ligne qui exploitent ces ressources : on estime que 4,4 millions de sites Web utilisent WooCommerce et 170 000 sites utilisent Magento. En raison du taux disproportionnellement élevé de CVE de Magento, les acteurs continueront probablement à cibler la plate-forme.

Violations de données

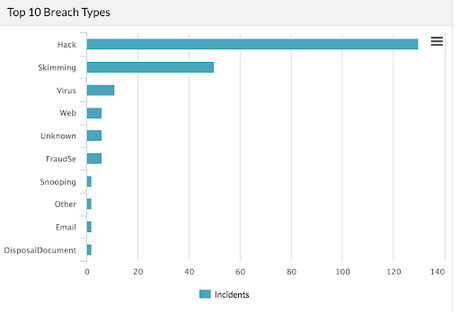

Le secteur de la vente au détail est une cible prioritaire pour les violations de données, sur la base de la quantité perçue de données financières stockées dans les systèmes des détaillants. Entre janvier et novembre, selon Cyber Risk Analytics, le secteur de la vente au détail a connu 221 violations, entraînant plus de 279 millions d’enregistrements compromis. La majorité de ces violations se sont produites en raison d’un piratage général et d’un écrémage.

Les valeurs augmenteront probablement dans les mois et les années à venir, car les données de violation seront très certainement découvertes rétroactivement pour cette période.

Protégez vos actifs, vos données, votre personnel et vos clients avec Flashpoint

La suite de solutions de renseignements exploitables de Flashpoint permet aux organisations d’identifier et d’atténuer de manière proactive les risques cybernétiques et physiques qui pourraient mettre en péril les personnes, les lieux et les actifs. Pour débloquer la puissance d’excellentes informations sur les menaces, commencez par un essai gratuit de Flashpoint.

— to news.google.com