Joseph “PlugwalkJoe” O’Connor, sur une photo d’un communiqué de presse le 02 septembre 2020, le présentant comme un expert et un conseiller digne de confiance en matière de crypto-monnaie.

Un jour après le piratage de masse de l’été dernier Twitter, KrebsOnSecurity a écrit ce citoyen britannique de 22 ans Joseph “Plugwalk Joe” O’Connor semble avoir été impliqué dans l’incident. Quand le Département américain de la justice a annoncé la semaine dernière l’arrestation et l’inculpation d’O’Connor, son rôle présumé dans le compromis de Twitter a été bien couvert par les médias.

Mais la majeure partie de la couverture semble avoir négligé les accusations criminelles beaucoup plus sinistres dans l’acte d’accusation, qui impliquent une scène souterraine dans laquelle les jeunes hommes se tournent vers l’extorsion, la sextorsion, l’échange de carte SIM, les menaces de mort et les attaques physiques – le tout dans un effort frénétique pour prendre le contrôle sur les comptes de réseaux sociaux.

Survolez l’acte d’accusation du gouvernement et vous pourriez ignorer une note de bas de page à la page 4 qui dit que O’Connor fait partie d’un groupe qui n’avait exactement aucune réserve quant à l’utilisation de leur manuel de tactiques de harcèlement contre les agents des forces de l’ordre qui enquêtaient déjà sur leurs crimes présumés.

“O’Connor a potentiellement été lié à d’autres incidents d’écrasement antérieurs et peut-être (bien que non confirmé et actuellement toujours sous enquête) l’écrasement d’un agent des forces de l’ordre américain», lit-on dans la note de bas de page.

Écrasement implique de faire un faux rapport aux autorités au nom d’une cible avec l’intention d’envoyer une force de police lourdement armée à l’adresse de cette personne. C’est un canular potentiellement mortel : plus tôt ce mois-ci, un homme du Tennessee a été condamné à 60 mois de prison pour avoir déclenché une attaque écrasante qui conduit à la mort d’un grand-père de 60 ans.

En ce qui concerne les accusations criminelles réelles, O’Connor fait face à dix chefs d’accusation, dont complot, intrusion informatique, communications extorquées, harcèlement criminel et communications menaçantes.

CIBLES FÉMININES

Tous ces éléments entrent en jeu dans le cas de la Snapchat compte d’acteur Bella Thorne, qui aurait été ciblé par PlugwalkJoe et ses associés en juin 2019.

Les enquêteurs disent qu’O’Connor était impliqué dans un « échange SIM » contre le numéro de téléphone portable de Thorne. Échange de carte SIM non autorisé est un stratagème dans lequel des fraudeurs trompent ou soudoient les employés des sociétés de téléphonie sans fil pour qu’ils redirigent les messages texte et les appels téléphoniques de la cible vers un appareil qu’ils contrôlent. À partir de là, les attaquants peuvent réinitialiser le mot de passe de tout compte en ligne permettant la réinitialisation de mot de passe par SMS.

Dans ce cas, l’échange SIM a été effectué pour arracher le contrôle du compte Snapchat de Thorne. Une fois à l’intérieur, les attaquants ont trouvé des photos nues de Thorne, qu’ils ont ensuite menacé de publier à moins qu’elle n’accepte de publier sur les réseaux sociaux en remerciant les pirates en utilisant leurs identifiants en ligne.

Les intrus ont posté sur Snapchat de Thorne, “Je laisserai tomber les nus si 5000 d’entre vous suivent @PlugwalkJoe.” Thorne a déclaré aux autorités fédérales que son téléphone avait perdu le service peu de temps avant que son compte ne soit piraté. Les enquêteurs ont ensuite découvert que la même adresse Internet utilisée pour accéder au compte Snapchat de Thorne avait également été utilisée quelques minutes plus tard pour accéder à « @ Joe » sur Instagram, ce que O’Connor a déclaré publiquement.

Le 15 juin 2019, Thorne posté sur Twitter qu’elle avait été «menacée avec mes propres nus» et a posté des captures d’écran du message texte avec la personne qui l’avait extorquée. Thorne a déclaré qu’elle publiait les photographies afin que l’individu ne puisse pas “prendre encore autre chose de moi”.

L’acte d’accusation allègue qu’O’Connor a également écrasé et cyberharcelé une jeune fille de 16 ans, lui envoyant des photos nues et menaçant de la violer et/ou de la tuer, elle et sa famille.

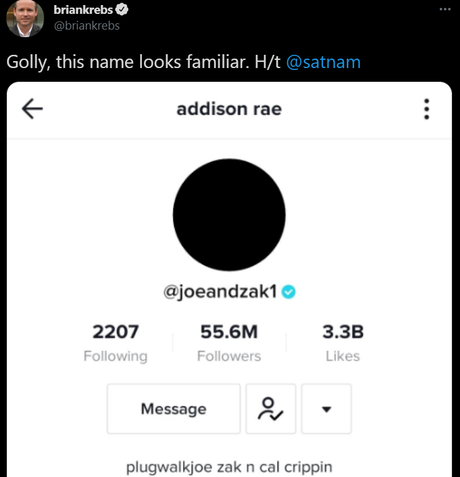

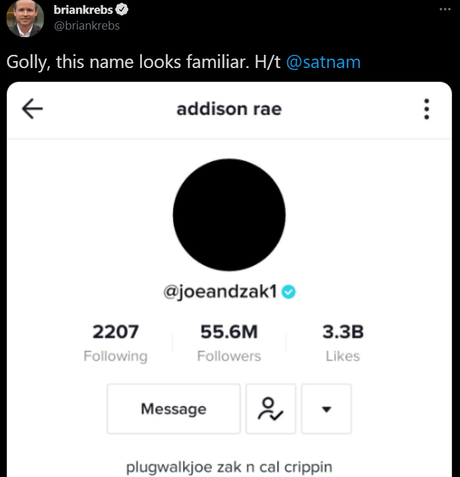

Personnalité des médias sociaux Addison Rae avait 55 millions de followers quand elle TIC Tac compte a été piraté en août dernier. je noté sur Twitter au moment où PlugWalkJoe avait encore une fois laissé sa carte d’appel. L’acte d’accusation allègue qu’O’Connor a également été impliqué dans un échange de carte SIM contre le numéro de mobile de Rae.

MAUVAISE RÉACTION

Les procureurs pensent qu’environ une semaine après le piratage de Twitter, O’Connor a lancé des alertes à la bombe et des attaques à l’écrasement visant un lycée et un aéroport en Californie. Ils sont convaincus que c’est O’Connor qui a lancé les appels d’attaque et d’alerte à la bombe parce que sa voix est enregistrée dans un appel qu’il a passé aux enquêteurs fédéraux, ainsi qu’à un détenu arrêté pour échange de carte SIM.

Curieusement, en dehors de la couverture médiatique des crimes présumés d’O’Connor, PlugwalkJoe semble avoir admis lors d’un appel téléphonique avec le FBI qu’il faisait partie d’un complot criminel. Dans les jours qui ont suivi le piratage de masse de Twitter, O’Connor a été cité dans Le New York Times niant toute implication dans l’escroquerie Twitter Bitcoin. “Je m’en fiche”, a déclaré O’Connor au Times. « Ils peuvent venir m’arrêter. Je rirais d’eux. Je n’ai rien fait.

S’adressant à KrebsOnSecurity via un message instantané Instagram quelques jours seulement après le piratage de Twitter, O’Connor a exigé que son nom ne soit pas mentionné dans les futurs articles de blog ici. Après qu’on lui ait dit que cela ne pouvait pas être promis, il a mentionné que certaines personnes de son cercle d’amis étaient connues pour en embaucher d’autres pour infliger des coups physiques à des personnes qu’elles n’aimaient pas. Dans presque le même souffle, O’Connor a déclaré qu’il était ouvert à parler aux enquêteurs fédéraux et à raconter sa version des faits.

Selon l’acte d’accusation, une semaine après le piratage de Twitter, un homme s’identifiant comme O’Connor a appelé les enquêteurs fédéraux du nord de la Californie. Plus précisément, l’appel est allé au Groupe de travail REACT. REACT est une équipe d’officiers chargés de l’application des lois et de procureurs basés à Santa Clara, en Californie, qui est axé sur la capture des échangeurs de cartes SIM criminels, et à ce stade, REACT avait déjà beaucoup d’audio provenant d’appels téléphoniques remontant à O’Connor dans lequel il aurait participé à une attaque d’échange ou d’écrasement de carte SIM.

“REACT a commencé à recevoir des conseils en 2018 concernant l’activité illégale d’un individu utilisant le surnom en ligne” PlugwalkJoe “, prétendument identifié comme O’Connor du Royaume-Uni”, indique l’acte d’accusation.

Les procureurs ont expurgé le nom de l’agent des forces de l’ordre qui aurait été écrasé par PlugwalkJoe, se référant à lui uniquement comme « CT », un enquêteur criminel pour le procureur du district de Santa Clara et un membre du groupe de travail REACT.

Les agents du FBI ont rappelé O’Connor au numéro qu’il avait laissé. O’Connor a déclaré au FBI que dans l’après-midi du 15 juillet 2020, il avait été en contact avec d’autres associés qui étaient en communication avec le cerveau présumé de l’escroquerie Twitter Bitcoin. Ces intermédiaires travaillaient directement avec Graham Clark, alors âgé de 17 ans, qui a plaidé coupable à des accusations de fraude l’été dernier dans le cadre du piratage de Twitter et a accepté de purger trois ans de prison suivis de trois ans de probation.

L’acte d’accusation indique qu’O’Connor a déclaré aux autorités fédérales qu’il souhaitait uniquement que ses amis transmettent son désir que Clark obtienne plusieurs noms d’utilisateur Twitter courts différents qui appartenaient à d’autres personnes, des comptes qui devaient ensuite être vendus à profit. Les autres associés qui auraient aidé PlugwalkJoe à interagir avec Clark ont également ont depuis été inculpés en lien avec le piratage de Twitter.

Une copie de l’acte d’accusation est ici (PDF).

Joseph “PlugwalkJoe” O’Connor, sur une photo d’un communiqué de presse le 02 septembre 2020, le présentant comme un expert et un conseiller digne de confiance en matière de crypto-monnaie.

Un jour après le piratage de masse de l’été dernier Twitter, KrebsOnSecurity a écrit ce citoyen britannique de 22 ans Joseph “Plugwalk Joe” O’Connor semble avoir été impliqué dans l’incident. Quand le Département américain de la justice a annoncé la semaine dernière l’arrestation et l’inculpation d’O’Connor, son rôle présumé dans le compromis de Twitter a été bien couvert par les médias.

Mais la majeure partie de la couverture semble avoir négligé les accusations criminelles beaucoup plus sinistres dans l’acte d’accusation, qui impliquent une scène souterraine dans laquelle les jeunes hommes se tournent vers l’extorsion, la sextorsion, l’échange de carte SIM, les menaces de mort et les attaques physiques – le tout dans un effort frénétique pour prendre le contrôle sur les comptes de réseaux sociaux.

Survolez l’acte d’accusation du gouvernement et vous pourriez ignorer une note de bas de page à la page 4 qui dit que O’Connor fait partie d’un groupe qui n’avait exactement aucune réserve quant à l’utilisation de leur manuel de tactiques de harcèlement contre les agents des forces de l’ordre qui enquêtaient déjà sur leurs crimes présumés.

“O’Connor a potentiellement été lié à d’autres incidents d’écrasement antérieurs et peut-être (bien que non confirmé et actuellement toujours sous enquête) l’écrasement d’un agent des forces de l’ordre américain», lit-on dans la note de bas de page.

Écrasement implique de faire un faux rapport aux autorités au nom d’une cible avec l’intention d’envoyer une force de police lourdement armée à l’adresse de cette personne. C’est un canular potentiellement mortel : plus tôt ce mois-ci, un homme du Tennessee a été condamné à 60 mois de prison pour avoir déclenché une attaque écrasante qui conduit à la mort d’un grand-père de 60 ans.

En ce qui concerne les accusations criminelles réelles, O’Connor fait face à dix chefs d’accusation, dont complot, intrusion informatique, communications extorquées, harcèlement criminel et communications menaçantes.

CIBLES FÉMININES

Tous ces éléments entrent en jeu dans le cas de la Snapchat compte d’acteur Bella Thorne, qui aurait été ciblé par PlugwalkJoe et ses associés en juin 2019.

Les enquêteurs disent qu’O’Connor était impliqué dans un « échange SIM » contre le numéro de téléphone portable de Thorne. Échange de carte SIM non autorisé est un stratagème dans lequel des fraudeurs trompent ou soudoient les employés des sociétés de téléphonie sans fil pour qu’ils redirigent les messages texte et les appels téléphoniques de la cible vers un appareil qu’ils contrôlent. À partir de là, les attaquants peuvent réinitialiser le mot de passe de tout compte en ligne permettant la réinitialisation de mot de passe par SMS.

Dans ce cas, l’échange SIM a été effectué pour arracher le contrôle du compte Snapchat de Thorne. Une fois à l’intérieur, les attaquants ont trouvé des photos nues de Thorne, qu’ils ont ensuite menacé de publier à moins qu’elle n’accepte de publier sur les réseaux sociaux en remerciant les pirates en utilisant leurs identifiants en ligne.

Les intrus ont posté sur Snapchat de Thorne, “Je laisserai tomber les nus si 5000 d’entre vous suivent @PlugwalkJoe.” Thorne a déclaré aux autorités fédérales que son téléphone avait perdu le service peu de temps avant que son compte ne soit piraté. Les enquêteurs ont ensuite découvert que la même adresse Internet utilisée pour accéder au compte Snapchat de Thorne avait également été utilisée quelques minutes plus tard pour accéder à « @ Joe » sur Instagram, ce que O’Connor a déclaré publiquement.

Le 15 juin 2019, Thorne posté sur Twitter qu’elle avait été «menacée avec mes propres nus» et a posté des captures d’écran du message texte avec la personne qui l’avait extorquée. Thorne a déclaré qu’elle publiait les photographies afin que l’individu ne puisse pas “prendre encore autre chose de moi”.

L’acte d’accusation allègue qu’O’Connor a également écrasé et cyberharcelé une jeune fille de 16 ans, lui envoyant des photos nues et menaçant de la violer et/ou de la tuer, elle et sa famille.

Personnalité des médias sociaux Addison Rae avait 55 millions de followers quand elle TIC Tac compte a été piraté en août dernier. je noté sur Twitter au moment où PlugWalkJoe avait encore une fois laissé sa carte d’appel. L’acte d’accusation allègue qu’O’Connor a également été impliqué dans un échange de carte SIM contre le numéro de mobile de Rae.

MAUVAISE RÉACTION

Les procureurs pensent qu’environ une semaine après le piratage de Twitter, O’Connor a lancé des alertes à la bombe et des attaques à l’écrasement visant un lycée et un aéroport en Californie. Ils sont convaincus que c’est O’Connor qui a lancé les appels d’attaque et d’alerte à la bombe parce que sa voix est enregistrée dans un appel qu’il a passé aux enquêteurs fédéraux, ainsi qu’à un détenu arrêté pour échange de carte SIM.

Curieusement, en dehors de la couverture médiatique des crimes présumés d’O’Connor, PlugwalkJoe semble avoir admis lors d’un appel téléphonique avec le FBI qu’il faisait partie d’un complot criminel. Dans les jours qui ont suivi le piratage de masse de Twitter, O’Connor a été cité dans Le New York Times niant toute implication dans l’escroquerie Twitter Bitcoin. “Je m’en fiche”, a déclaré O’Connor au Times. « Ils peuvent venir m’arrêter. Je rirais d’eux. Je n’ai rien fait.

S’adressant à KrebsOnSecurity via un message instantané Instagram quelques jours seulement après le piratage de Twitter, O’Connor a exigé que son nom ne soit pas mentionné dans les futurs articles de blog ici. Après qu’on lui ait dit que cela ne pouvait pas être promis, il a mentionné que certaines personnes de son cercle d’amis étaient connues pour en embaucher d’autres pour infliger des coups physiques à des personnes qu’elles n’aimaient pas. Dans presque le même souffle, O’Connor a déclaré qu’il était ouvert à parler aux enquêteurs fédéraux et à raconter sa version des faits.

Selon l’acte d’accusation, une semaine après le piratage de Twitter, un homme s’identifiant comme O’Connor a appelé les enquêteurs fédéraux du nord de la Californie. Plus précisément, l’appel est allé au Groupe de travail REACT. REACT est une équipe d’officiers chargés de l’application des lois et de procureurs basés à Santa Clara, en Californie, qui est axé sur la capture des échangeurs de cartes SIM criminels, et à ce stade, REACT avait déjà beaucoup d’audio provenant d’appels téléphoniques remontant à O’Connor dans lequel il aurait participé à une attaque d’échange ou d’écrasement de carte SIM.

“REACT a commencé à recevoir des conseils en 2018 concernant l’activité illégale d’un individu utilisant le surnom en ligne” PlugwalkJoe “, prétendument identifié comme O’Connor du Royaume-Uni”, indique l’acte d’accusation.

Les procureurs ont expurgé le nom de l’agent des forces de l’ordre qui aurait été écrasé par PlugwalkJoe, se référant à lui uniquement comme « CT », un enquêteur criminel pour le procureur du district de Santa Clara et un membre du groupe de travail REACT.

Les agents du FBI ont rappelé O’Connor au numéro qu’il avait laissé. O’Connor a déclaré au FBI que dans l’après-midi du 15 juillet 2020, il avait été en contact avec d’autres associés qui étaient en communication avec le cerveau présumé de l’escroquerie Twitter Bitcoin. Ces intermédiaires travaillaient directement avec Graham Clark, alors âgé de 17 ans, qui a plaidé coupable à des accusations de fraude l’été dernier dans le cadre du piratage de Twitter et a accepté de purger trois ans de prison suivis de trois ans de probation.

L’acte d’accusation indique qu’O’Connor a déclaré aux autorités fédérales qu’il souhaitait uniquement que ses amis transmettent son désir que Clark obtienne plusieurs noms d’utilisateur Twitter courts différents qui appartenaient à d’autres personnes, des comptes qui devaient ensuite être vendus à profit. Les autres associés qui auraient aidé PlugwalkJoe à interagir avec Clark ont également ont depuis été inculpés en lien avec le piratage de Twitter.

Une copie de l’acte d’accusation est ici (PDF).

— to krebsonsecurity.com